手杀某木马始末

前几天在搞代理,下了一些软件测试,然而忘记进沙箱模式了,结果中了某种木马。偶然间发现,手杀之,特此记录。

木马的发现

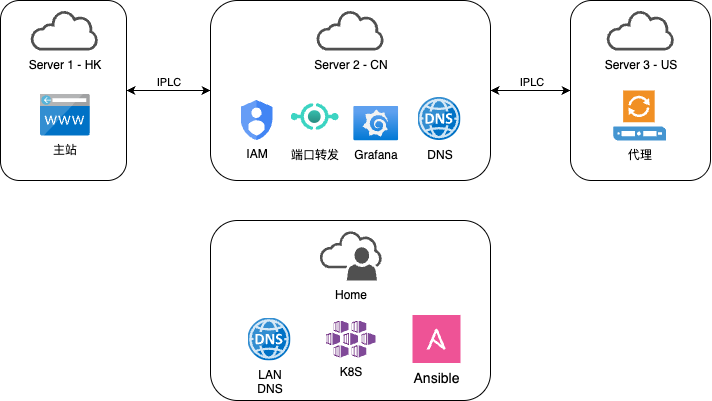

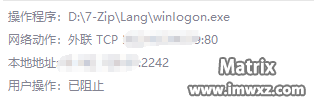

原来我也是发现不了的,然而某一次查本机ip发现不是我这的ip,而且重置网络设置等操作后依然无效。突然间想到这两天开机后火绒总是有联网控制的弹窗,查了下日志果然有问题。

一个7z目录为什么会有联网的程序?而且这个目录还是语言文件目录,所以看了一下,果然,文件修改日期就是这几天,看来是木马无疑了。

手杀过程

分析

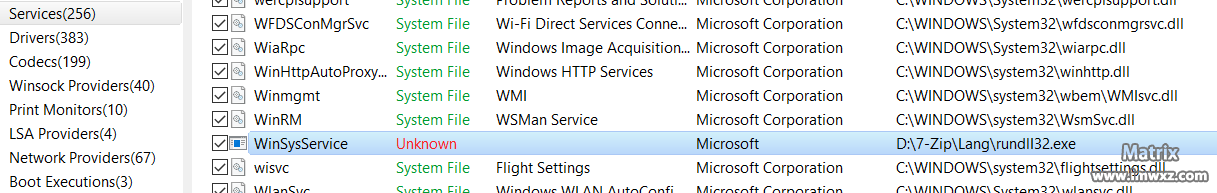

打开火绒剑,找了下发现了它的服务和开机启动项:

这个文件名很明显是为了混淆成系统进程,糊弄一下小白还可以,签名一下子就暴露了。这种此地无银三百两的做法很明显不正常。

嗯?还有一个rundll32.exe?瞬间反应过来回到木马目录关闭隐藏系统文件,果然新发现了几个文件。

扔到哈勃分析看看:

https://habo.qq.com/file/showdetail?md5=006aa0e60133cf92e891ea8fc0017a35&pk=ADIGbl1pB2MIOVs0

https://habo.qq.com/file/showdetail?md5=24065474d47512813ccd66efd3a7b382&pk=ADIGbl1pB2QIOVs0

看上去这个rundll32.exe是为了加载和反调试的,而winlogon.exe就是木马本体了,它会连接 http://ddd.ip181.com/GetDNS.asp 这个网址,然后进行一些不为人知的操作,估计是开个服务然后为代理增加肉鸡节点?

干

分析完后干掉它还是比较简单的,sc命令删掉服务,然后在火绒剑里删掉启动项,最后干掉木马文件就可以了。

结果

嗯……以后折腾软件还是要进沙箱,还好这次木马并没有太多破坏性。赞一个火绒的联网控制!要不然我还不一定发现的了。

本木马已上报火绒官方,最新版已可以查杀。